Pasif yapay zeka dönemi sona erdi. Artık yapay zeka sadece yanıt vermiyor; düşünmeye, plan yapmaya ve harekete geçmeye başladı. Büyük Dil Modelleri (LLM) ve ajansif yapay zeka sistemlerindeki hızlı ilerlemeler, birçok alanda, özellikle siber güvenlikte, sık repeat edilen görevlerin otomasyonunu sağlıyor.

Geleneksel olarak, siber güvenlikteki yapay zeka uygulamaları, genellikle farklı veri kaynakları, siber ortamlar ve siber saldırı aşamaları arasında kötü niyetli veya anormal faaliyetleri tespit etmeye odaklandı. Tespit süreçleri otomasyonun merkezinde yer alırken, güvenlik operasyonlarının önemli bir kısmı hâlâ manuel olarak gerçekleştiriliyor. Güvenlik analistleri, tehditleri değerlendirmek ve yanıtlara yanıt vermek için büyük zaman dilimlerini geçirmektedir.

Ajansif sistemlerin yükselmesiyle birlikte, siber güvenlikte yapay zeka uygulamaları, güvenlik analistlerinin ihtiyaçlarına göre yeniden şekillendirilmeye başlıyor. Bu sistemler, analistlerin şu anda gerçekleştirdiği birçok zaman alıcı ve sıkıcı görevi otomatikleştirerek, onları daha üst düzey yargılama kararlarına ve derin incelemelere odaklamalarını sağlıyor. Gelişmiş akıl yürütme, dinamik karar verme ve araç çağırma yeteneklerinden yararlanarak, ajansif sistemler artık tehdit istihbaratını araştırma, güvenlik uyarılarını ilişkilendirme ve öncelikli yanıt eylemlerini yürütme gibi karmaşık ama tekrarlı görevleri üstlenebiliyor.

Bu yazıda, siber güvenlikteki ajansif uygulamalar için iki somut örnek olan uyarı yönetimi ve zafiyet taraması ele alınacaktır. Bu uygulamalar, ajansif sistemlerin siber güvenlik operasyonları için sunabileceği dönüştürücü potansiyeli görünür kılmaktadır.

Ajansif Yapay Zeka Sistemleri Nedir?

Ajansif bir yapay zeka sistemi, LLM’lerin araçlarla bağlantılı olduğu ve yineleme ile düşünme, plan yapma ve eyleme geçme yeteneğine sahip olduğu bir sistemdir. Model, yalnızca istemlere cevap vermekle kalmayıp, bir hedefe ulaşmak için adımlara ayırarak ilerler, ne yapacağına karar verir, bilgi toplamak veya analiz etmek için araçlar kullanır ve planını bu süreçte ayarlar. Bu yapı, daha önce mümkün olmayan karmaşık, çok adımlı görevlere otomasyon sağlamayı mümkün kılar.

Ajansif Yapay Zeka Uygulamaları Siber Güvenlikte

Bu bölüm, siber güvenlikte iki örnek ajansif yapay zeka uygulamasını, yani uyarı yönetimi ve zafiyet taramasını keşfedecektir.

Uyarı Yönetimini Dönüştürme

Siber güvenlikte uyarı yönetimi, operasyon verimliliğini zorlaştıran bazı zorluklarla karşı karşıyadır:

- Hızla artan uyarı hacmi: Kurumlar, güvenliğe daha fazla önem vermeye başladıkça, daha fazla güvenlik ürünü ve tespit kuralı uygulamaktadır. Bu da, ekiplerin hızla yüklenmesine neden olan bir sayıdaki uyarının artmasına yol açar.

- Kurumsal bilgi bağımlılığı: Triage, üst düzey analistlerin kurumsal bilgi ve deneyimlerine yoğun şekilde dayanır, bu da karar almayı ölçeklendirmeyi ve standartlaştırmayı zorlaştırır.

- Emek yoğun bağlam toplama: Triage için gerekli veriler genellikle sistemler arasında dağınık olup, inceleme için toplamak ve birleştirmek için manuel çaba gerektirir.

- Sıkıcı dokümantasyon: Bulunanların yazılması önemlidir ancak zaman alıcıdır ve çoğu zaman yetersiz yapılır ya da tamamen atlanır.

Ajansif sistemler, uyarı yönetimindeki temel zorlukları otomasyonla çözerek, bireysel uzmanlıklara olan bağımlılığı azaltmakta, uzman bilgilerini tekrarı mümkün kılacak şekilde kodlayarak işlemeyi kolaylaştırmaktadır. Ek olarak, veriler arasında otomatik olarak araştırma bağlamı almak için veri sorgulama araçlarını kullanarak, net ve yapılandırılmış dokümantasyonu otomatik olarak üretebilirler.

Sunucu Uyarı Triage Ajanı

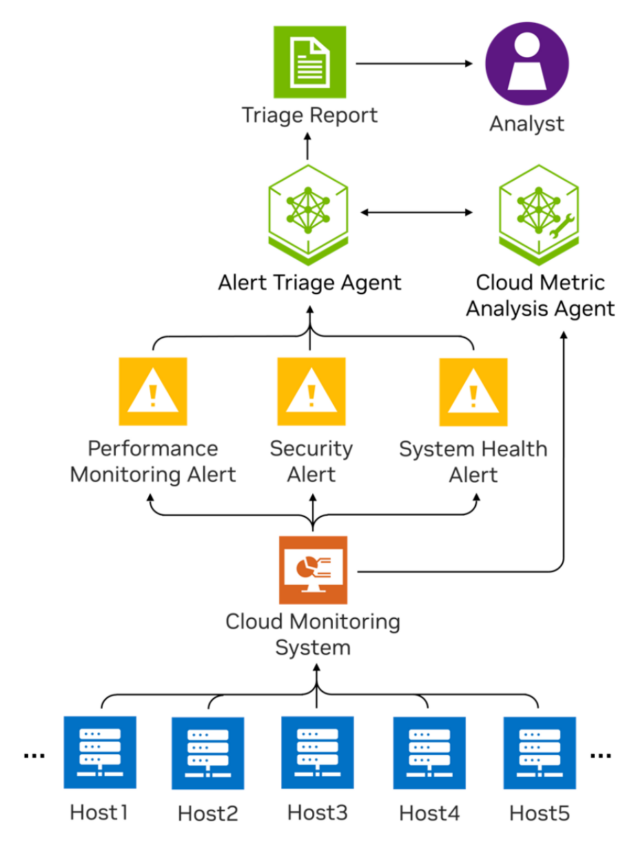

Uyarı triage agentı, sunucu izleme uyarılarının triage işlemini otomatikleştirmek üzere tasarlanmış bir olay odaklı sistemdir. İnsan istemine bağımlı olmayan bu sistem, yeni bir uyarı oluşturulduğunda otomatik olarak tetiklenir ve en az insan müdahalesi ile çalışır.

Triç sistemi için örnek bir girdi uyarısı aşağıdaki gibidir:

{

"__name__": "ALERTS",

"alertname": "InstanceDown",

"alertstate": "firing",

"aspect": "availability",

"component": "instance",

"instance": "alert-triage-agent-test-host.nvidia.com:9200",

"job": "file_sd",

"location": "e111a",

"region": "na",

"service": "instance",

"severity": "critical",

"host_id": "alert-triage-agent-test-host.nvidia.com"

}

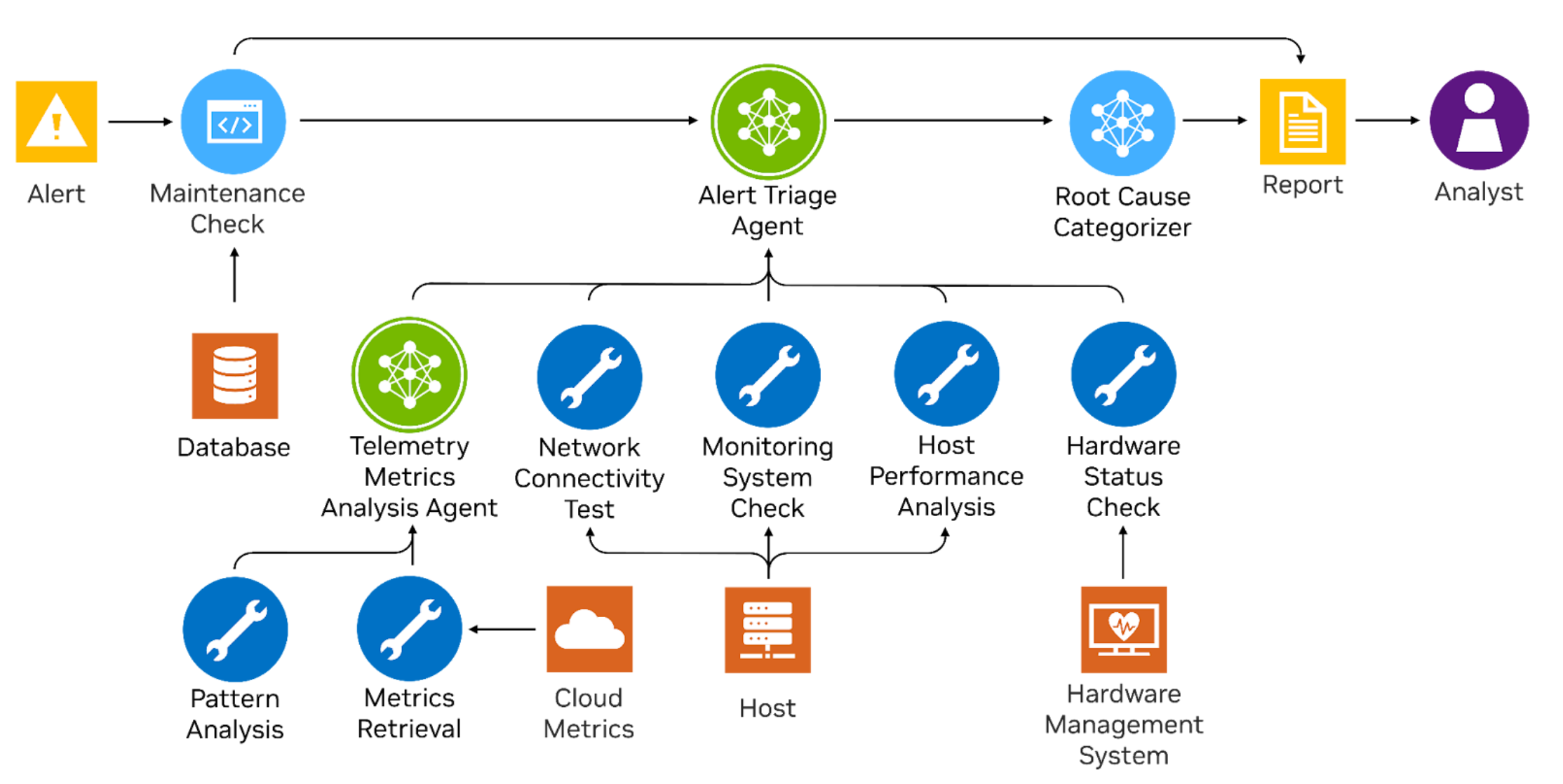

Bu sistem, bir bulut izleme platformundan uyarıları alır. Bir uyarı tetiklendiğinde, ajan otomatik bir incelemeyi başlatır. İlk olarak, uyarıyı yorumlar ve ardından uygun verileri toplamak ve analiz etmek için en iyi adımı belirler ve uygular. Bu döngü, kök neden tespit edilene kadar devam eder. İnceleme tamamlandığında, ajan, uyarının bir özetini, inceleme adımlarını, verilerden elde edilen anahtar bilgileri ve önerilen eylemleri içeren bir triage raporu üretir. Rapor, bir insan analistin gözden geçirmesi için saklanır.

Çoklu Ajan İşbirliği

Bu sistem, uyarı triage sürecinin belirli kısımlarında uzmanlaşmış çoklu ajansif bir yapıya sahiptir. Temel olarak, Uyarı Triage Ajanı, uyarıları yorumlamak, incelemeyi yönlendirmek ve nihai raporu derlemekle sorumlu bir güvenlik analisti gibi hareket eder. Ona destek sağlayan Cloud Metric Analysis Agent ise, bir tür veri bilimci “yardımcı” olarak görev yapar ve uyarı hakkında bağlam aldığında ilgili bulut metriklerini sorgulayarak analiz eder ve yapılandırılmış cevaplar sunar.

Her iki ajan, farklı istemler kullanmakta ve ayrık araç setlerine sahiptir, bu da her birinin belirli rolüne göre özelleştirilmesini sağlar. Cloud Metric Analysis Agent, yalnızca gerektiğinde Uyarı Triage Ajanı’nda yardıma davet edilir. Bu sorumlulukların keskin bir biçimde ayrılması, modülerliği artırmakta, bakımını kolaylaştırmakta ve zamanla sistemin evrimini kolaylaştırmaktadır.

NVIDIA Ajan Zeka Araç Kiti

Bu sistem, açık kaynaklı NVIDIA Ajan Zeka araç kiti ile yerel olarak inşa edilmiştir. Hızlı ve basit geliştirme imkanı sunar. Modüler mimarisi, kurumsal siber güvenlik kullanımları için uygundur. Büyük organizasyonlarda, farklı güvenlik ekipleri çeşitli kullanım alanları için ajanlar inşa edebilir. Ancak bunların çoğu, merkezi bulut depolama, sistem günlüklerini analiz etme veya ana bilgisayar düzeyindeki istatistikleri toplama gibi ortak araştırma işlevlerine bağlıdır. Araç kiti, bu paylaşılan işlevleri destekleyen standart arayüzler ve yeniden kullanılabilir bileşenler sunarak, tekrarları azaltır ve yeni ajanların gelişimini hızlandırır.

Uyarı Triage Ajanının Değerlendirilmesi

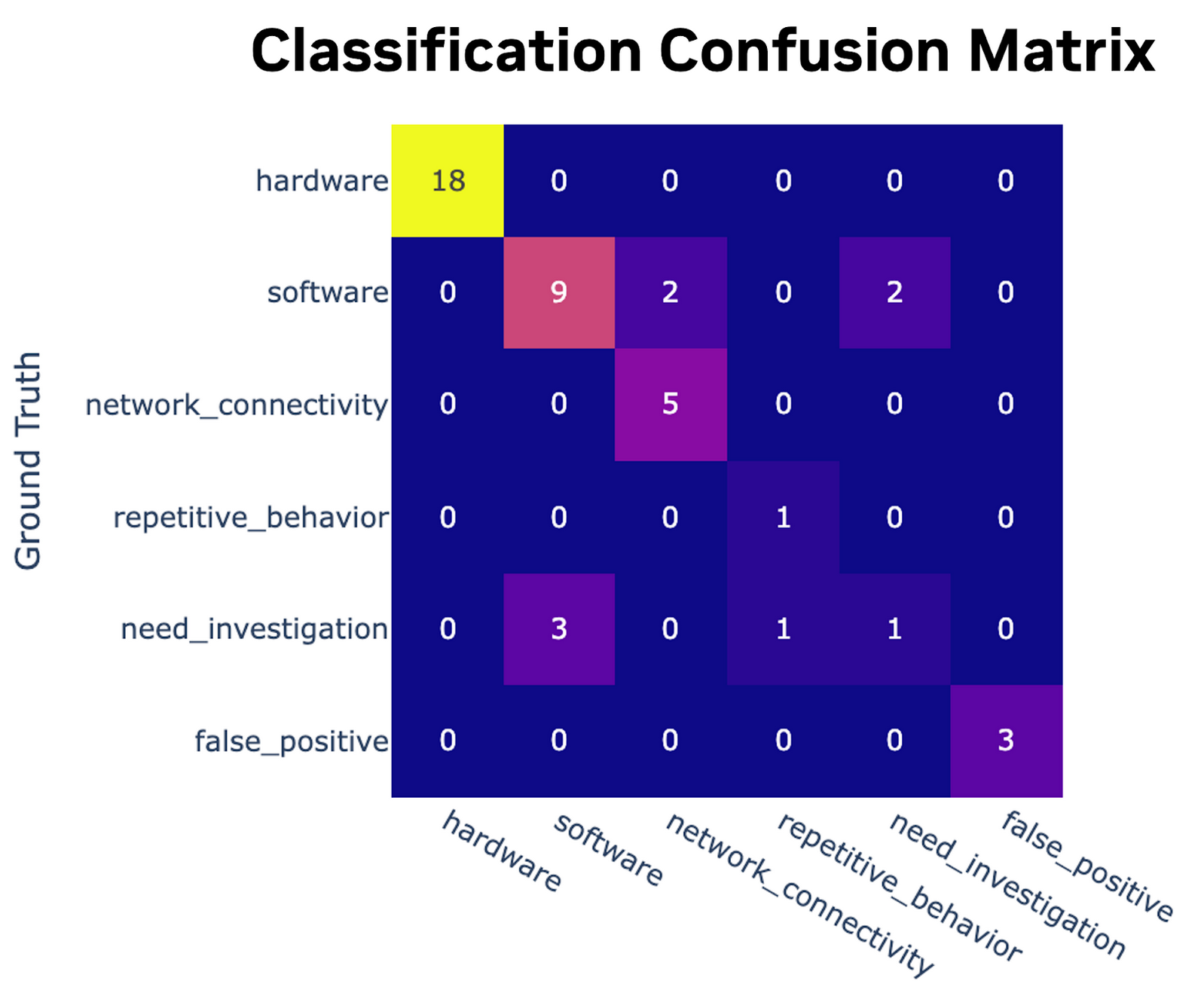

Uyarı triage ajanının etkinliğini değerlendirmek için, tüm kök neden kategorilerini kapsayan etiketli bir veri seti hazırlandı. Bu veri seti üzerinde, ajanın çok sınıflı sınıflandırma doğruluğu %84,6 olarak tespit edildi. Şekil 3 bu değerlendirmeyi gösteren bir karışıklık matrisini sergilemekte; bu matris, tahmin edilen etiketleri gerçek etiketlerle karşılaştırarak modelin nerelerde doğru veya yanlış yaptığını göstermektedir.

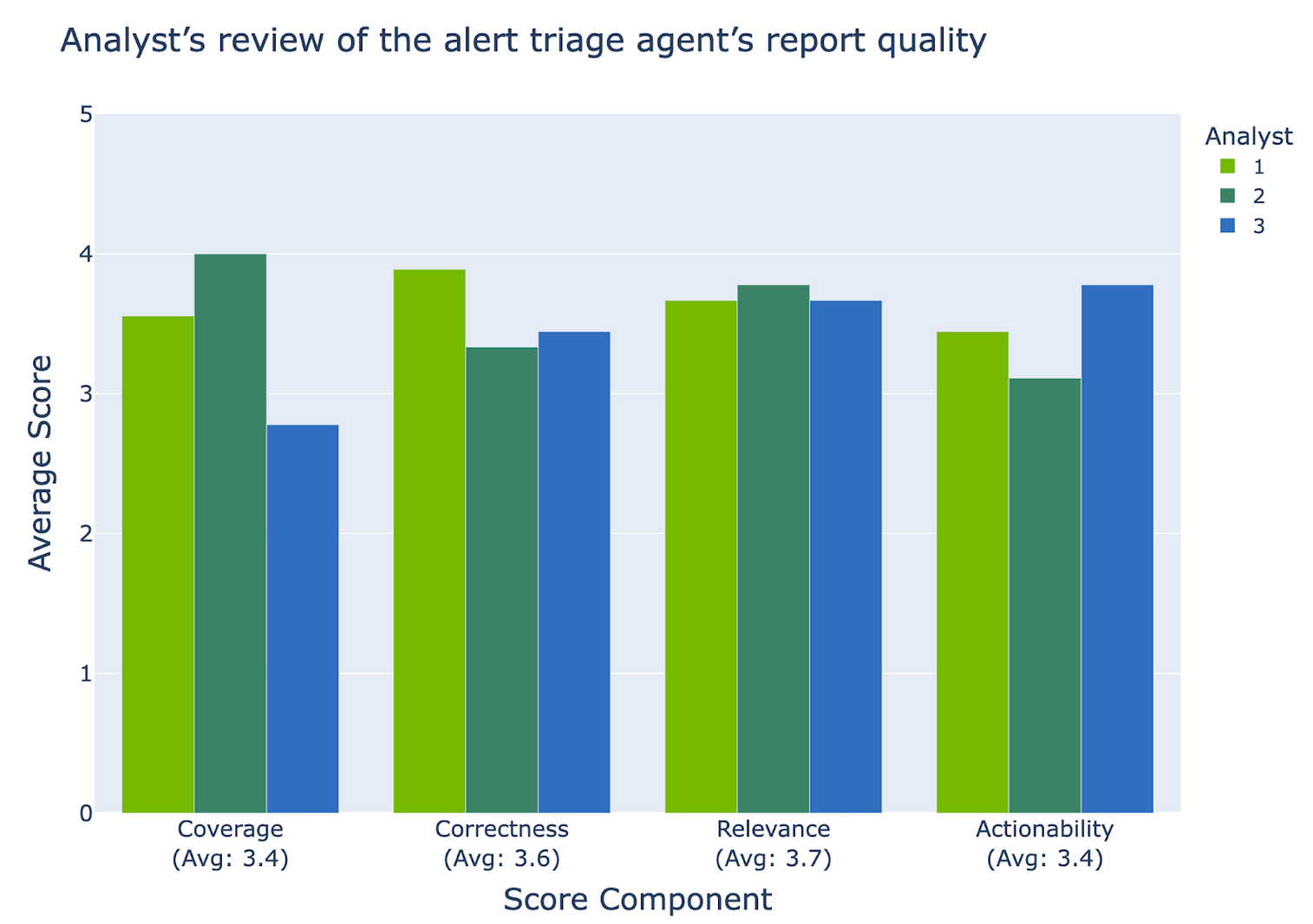

Niceliksel sonuçların yanı sıra, uzmanlar üretilen raporları incelerken kaliteyi de değerlendirdiler (Şekil 4). Güvenlik analistleri, çıktıları doğruluk ve alaka açısından “Çok İyi”, kapsama ve uygulanabilirlik açısından ise “İyi” olarak derecelendirdi. Raporlar genel olarak doğru ve odaklı olsa da, bazıları derinlikten yoksundu ya da belirsiz öneriler içeriyordu. Bu ilk sonuçlar, sistemin umut verici olduğunu gösteriyor ve iyileştirme alanları belirgin. Bir sonraki adım, güvenlik analistleri ile işbirliği yaparak sistemi daha iyi hale getirmek ve insan iş akışlarını destekleme şeklini geliştirmektir.

Yazılım Zafiyet Analizini Hızlandırmak

Uyarı triage gibi, yazılım zafiyeti analizi de tekrarlayan ancak kritik bir görevdir ve genellikle analistleri bunaltır. Kurumsal yazılım konteynerlerinin, karmaşık bağımlılıkları vardır ve serbest kalmadan önce zafiyet taramasından geçmesi gerekmektedir. Bu taramalarda bulunan zafiyetlerin, yüzlerce bilgi parçacığını içerdiğinden, zaman alıcı bir triage süreci gerektirir. Yazılım güvenlik ajansı, bu triage sürecini saatler veya günler yerine saniyelere indirmek üzere tasarlanmıştır.

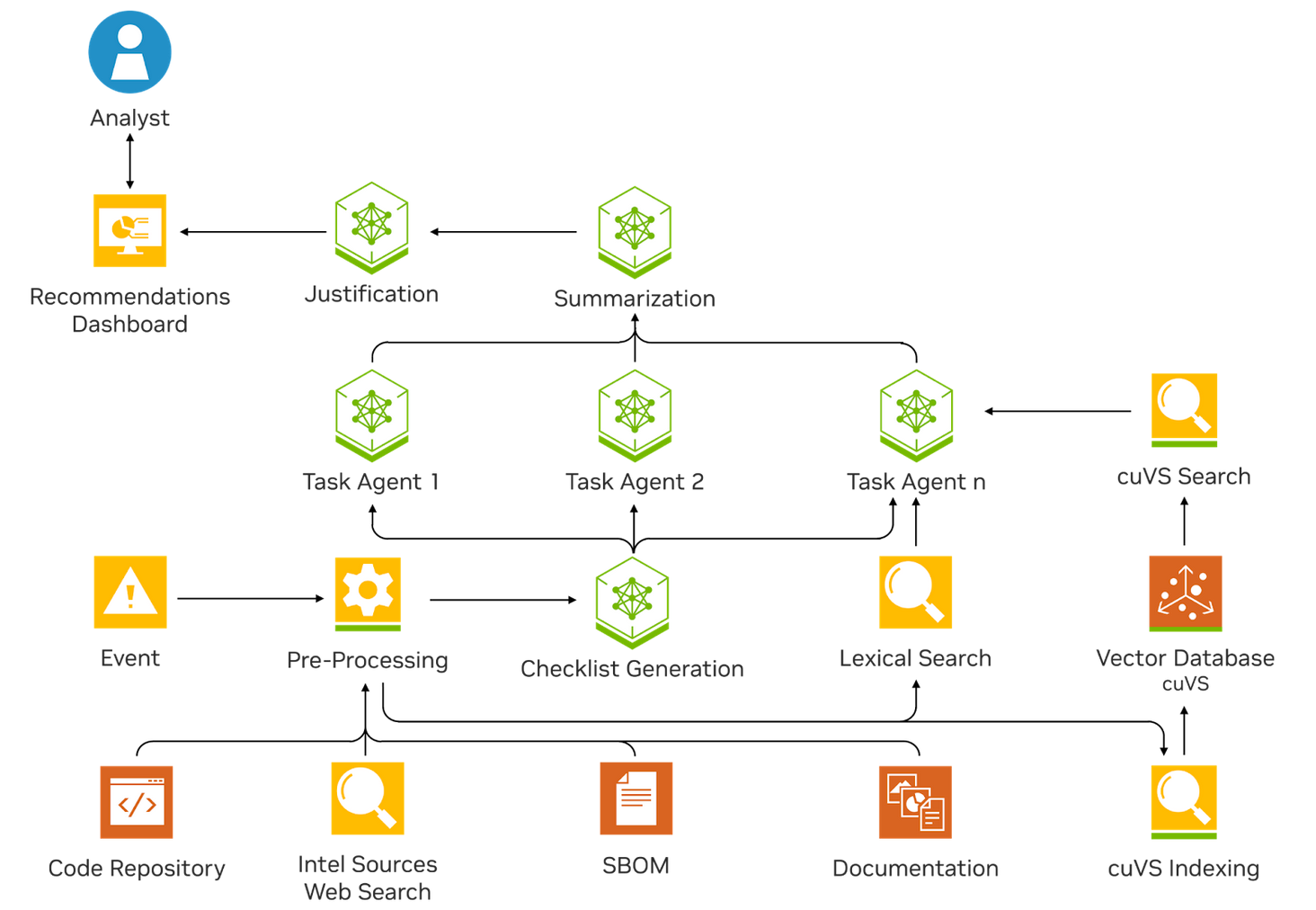

Belli bir konteyner için zafiyet kimliği verildiğinde, ajansif sistem incelemeye başlar. Ajanın, ilgili konteynerle alakalı tüm bilgilere erişimi vardır; bu bilgiler arasında kod deposu, yazılım bileşenleri ve belgeler yer alır.

Öncelikle, ajan zafiyetle ilgili daha geniş bir bağlam toplamak için internette araştırma yapar. Ardından, bildiği bilgilere dayanarak bir özelleştirilmiş inceleme planı oluşturur. Bu plan doğrultusunda, mevcut veri kaynaklarına derinlemesine dalarak analiz eder ve sonunda insan analistin o belirli ortamda zafiyetin gerçekten istismar edilip edilemeyeceğine dair bir rapor oluşturur. Daha fazla detay için, *Kurumsal Ölçekli CVE Analizi İçin Üretken AI Uygulamaları* konusunu inceleyebilirsiniz.

Analistlerin Zamanını Kurtarmak

Açık kaynak ürünü NVIDIA AI Blueprint for vulnerability analysis, kullanıcıların özelleştirilmiş bir zafiyet kimliği sağlayarak ajanın gerçek zamanlı zafiyet analizi yapmasını gözlemleyebileceği interaktif bir deneyimi de içermektedir. Bu plan, işletmelerin kendi ajansif yapay zeka uygulamalarını oluşturmasını ve operasyonel hale getirmesini kolaylaştırır. GitHub’da NVIDIA-AI-Blueprints/vulnerability-analysis bağlantısından erişebilirsiniz.

Ajan, NVIDIA zafiyet triage sürecini hızlandırmak için ölçeklendirilmiş olarak kullanıma sunulmuştur ve ajansif yapay zekanın güvenlik operasyonlarındaki gerçek dünya etkisini sergilemektedir. NVIDIA analistleri, her zafiyet için zaman tasarrufunun 5 ila 30 dakika arasında olacağını tahmin ediyor. Her analistin haftada ortalama 10 zafiyet incelediği düşünüldüğünde, bu zaman tasarrufu haftada birkaç saate kadar çıkabilir. Analistler bu zamanı, daha karmaşık ve öncelikli zafiyetlerle ilgili sorunlara odaklanmak için kullanabilirler.

Dağıtımın Ötesinde: Doğruluk ve Verimlilik

Başarılı bir dağıtım, yalnızca başlangıçtır. Ajansif bir sistemin üretimde faydalı kalabilmesi için, gerçek dünya yüklerine göre doğruluğunu ve verimliliğini koruması gerekmektedir.

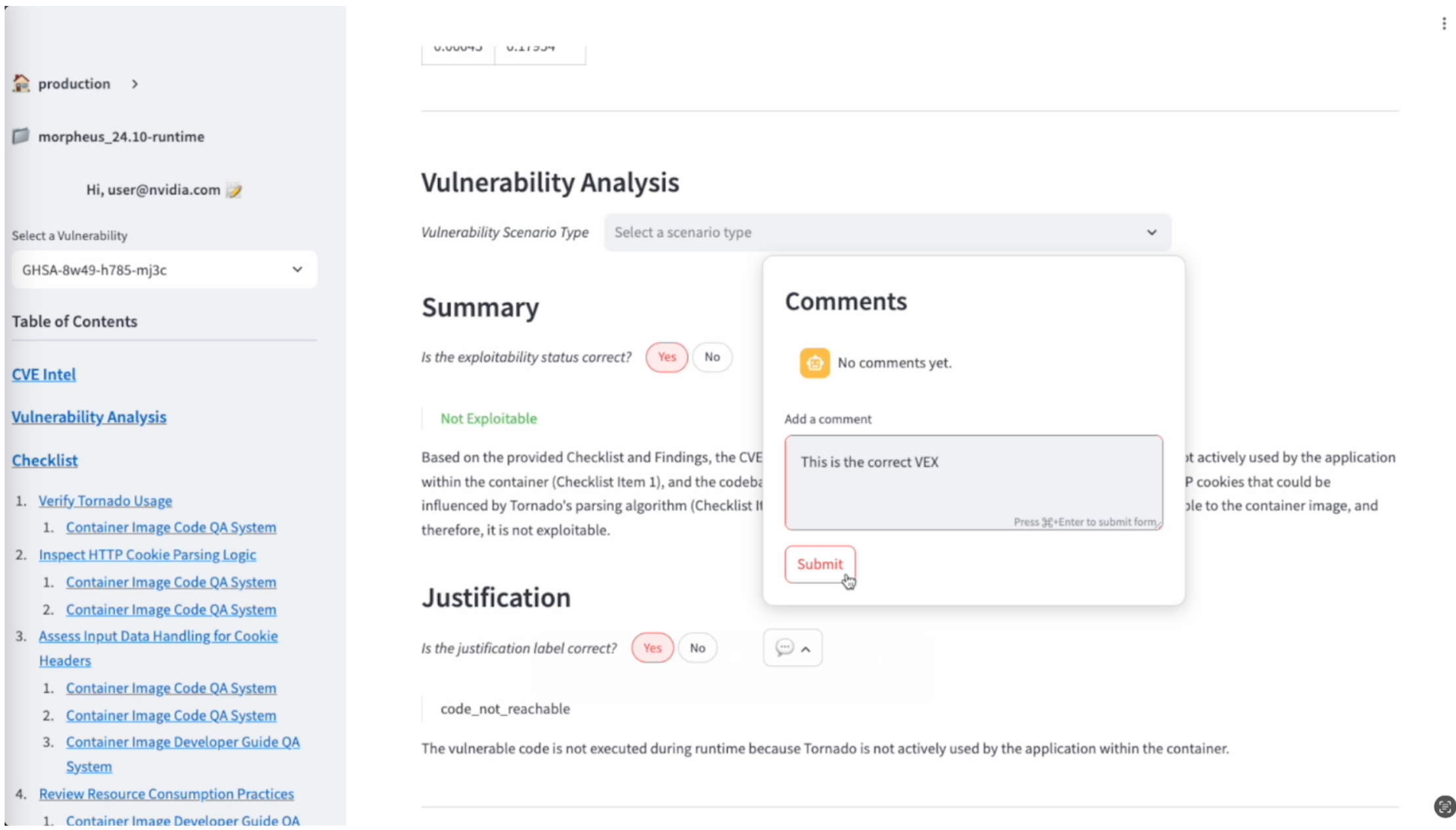

Doğruluk: Analist Notları Sürekli Gelişimi Yönlendirir

Bir not alma aracı, doğruluğu geliştirmeye yardımcı olur. Analistler, ajanın çıktılarını gözden geçirip hataları işaretler ve düzeltmeler sağlar. Bu araç, bir sonucun doğru olup olmadığını ve neden doğru olabileceğini yakalamaktadır. Bu geri bildirim döngüsü, zaman içinde doğruluğu izlemek, zafiyet kategorileri arasında kapsama boşluklarını tanımlamak ve LLM’in insan yargılarıyla örtüşmesini sağlamak açısından önemlidir. Sürekli model performansını değerlendirmek, sistemin doğru kalmasına ve sürekli olarak iyileşmesine yardımcı olur.

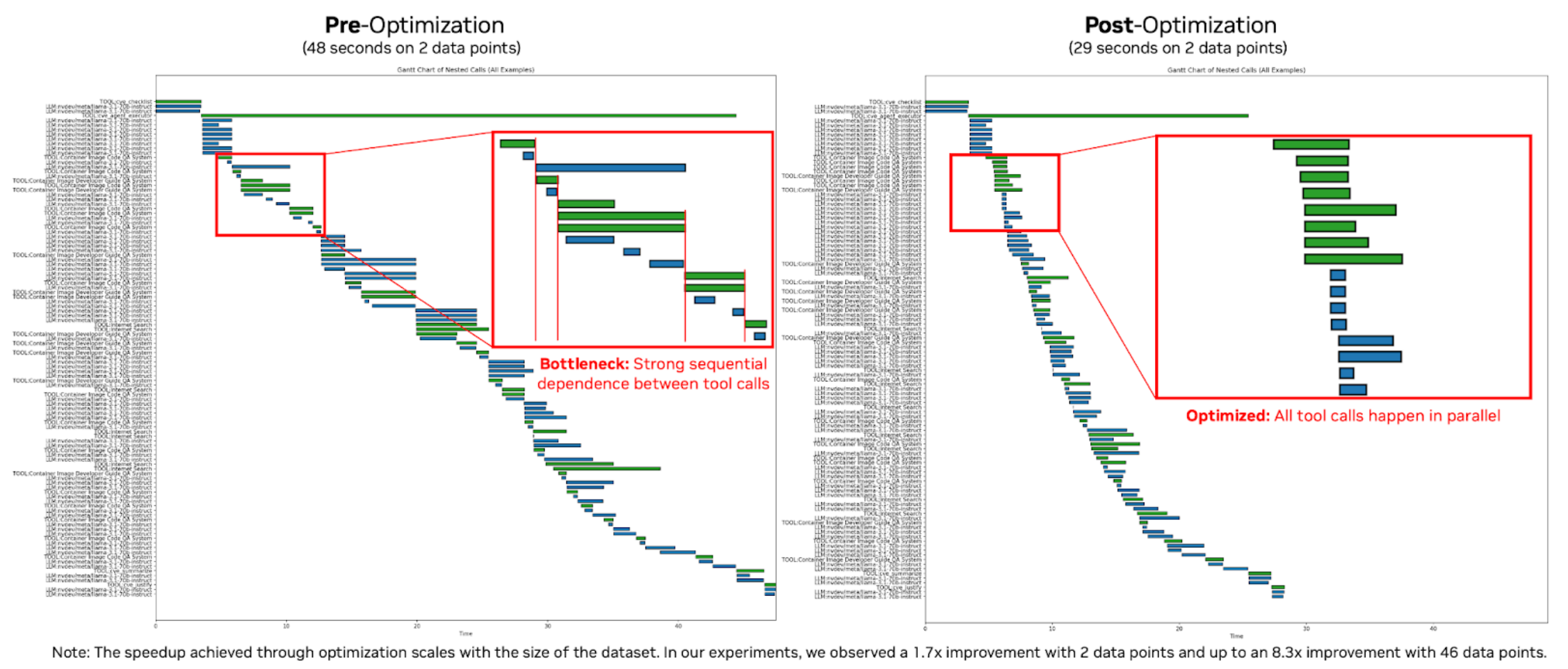

Verimlilik: Profilleme İçgörüleri %8,3 Runtime İyileştirmesi Sağladı

Sistem, Agent Intelligence araç kitine taşındı ve bu sayede yürütme süresi, token kullanımı, araç çağırma düzenleri gibi parametreler üzerinde yerleşik profil ve telemetri sağlanmaktadır. Bu, performans darboğazlarını tanımlamayı ve hedef almayı kolaylaştırmaktadır. Şekil 7, optimizasyon için profil bilgileri kullanılarak elde edilen yürütme süresi sonuçlarını gösterir; burada, x ekseni süredeki saniyeleri, y ekseni ise yürütme sırasındaki araç ve işlev çağrılarını göstermektedir.

Agent Intelligence araç kitinin oluşturduğu Gantt grafikler, her adımın iş akışı süresini görselleştirmekte ve her aşamanın senkronizasyonunu derinlemesine analiz etme imkanı tanımaktadır. Bu tip optimizasyon ile 20 dakikalık bir yürütme süresi, 3 dakikaya kadar indirilebilmektedir; aynı zamanda girdi boyutuyla doğru orantılı bir hızlanma elde edilmiştir.

Sorunun İçin Doğru Ajansif Yapıyı Seçmek

Ajansif sistemler tasarlarken, doğru mimariyi bulmak en büyük zorluklardan biridir. Sistem, ihtiyaç duyduğu kadar karmaşık olmalı ancak olabildiğince basit tutulmalıdır.

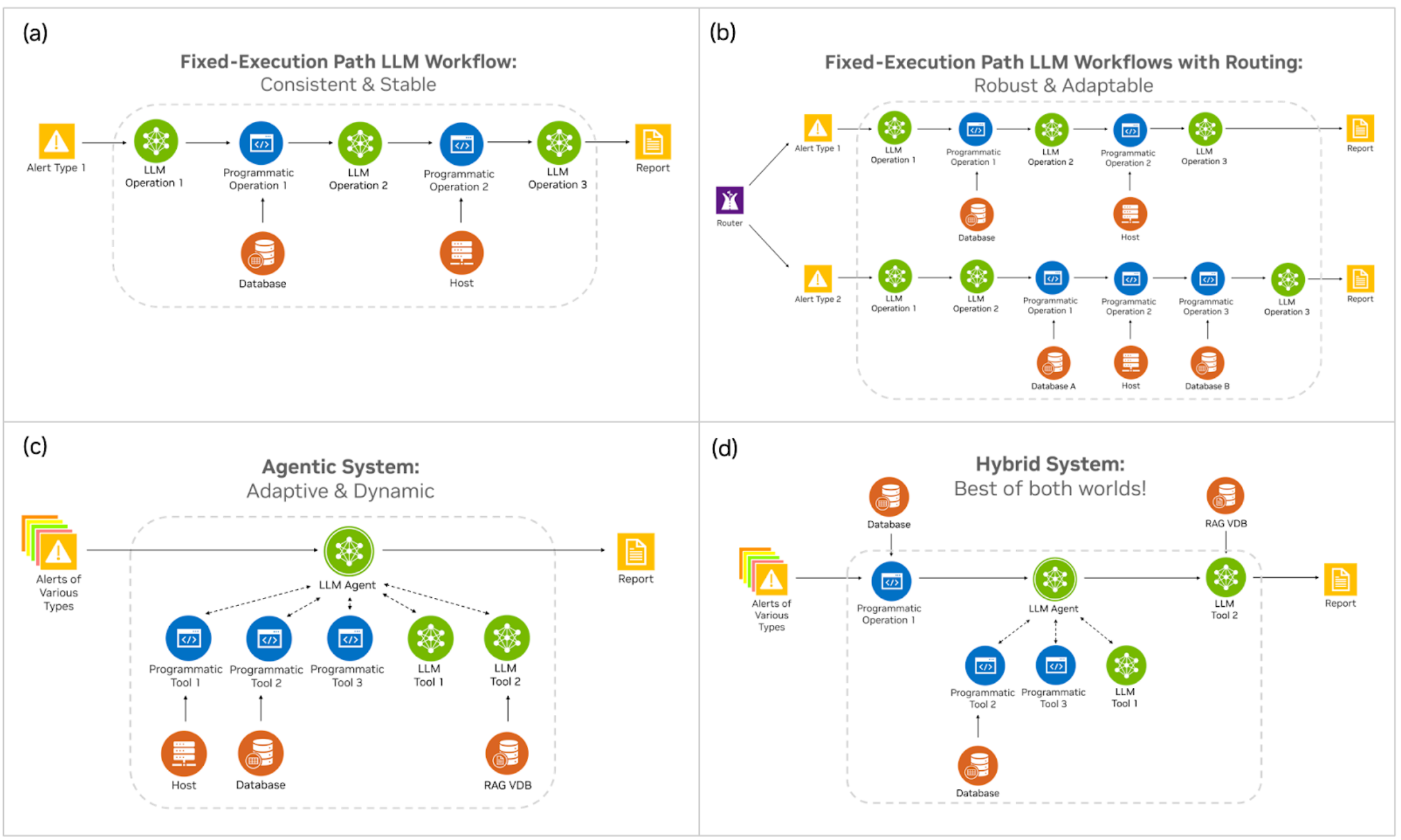

Örneğin, alarm triçini ele alalım. Sistem, yalnızca tek bir uyarı tipi ile iyi tanımlanmış bir inceleme akışını işlediğinde, sabit bir yürütme yolu en iyi sonuçları verir. Bu yapı, LLM işlemlerini programatik adımlarla birleştirerek özelleştirilmiş bir sıraya yerleştirilebilir. Böyle bir sistem, basit, kararlı, verimli ve gereksiz yüke neden olmaz.

Sistem birden fazla uyarı tipini desteklemesi gerektiğinde, her biri kendi (ancak yine de sabit) inceleme yoluna sahip olduğunda, bir yönlendirici eklemek yararlı hale gelir. Yönetilebilen bir yürütme yolunu tanımlamak ve yönlendiricinin her uyarıyı ilgili yola yönlendirmesi sağlanabilir. Bu yaklaşım, sabit mantık yollarının sağlamlığını ve kesinliğini korurken, farklı uyarı türleri arasında ölçeklendirme esnekliği sunar.

Çok fazla uyarı türü ile ön tanımlı yolları yönetmek pratik olmadığında ya da bir tek uyarı türünün inceleme akışı büyük ölçüde bağlama ve toplanan verilere bağlı olduğunda, ajanlar kullanışlı hale gelir. Ajanlar, belirsizlikler karşısında analiz yapabilir ve doğru adımları dinamik bir şekilde seçebilirler. Bu uyum yeteneği güçlü olsa da, daha yüksek token kullanımı, artan gecikme ve daha fazla ayarlama gereksinimi gibi bazı dezavantajları da vardır.

Bu nedenle, birçok uygulamada hibrit tasarımlar kullanılmaktadır. Bu yapıda, her zaman gereken adımlar belirleyici mantık olarak ajandan bağımsız olarak uygulanır. Ajan, yalnızca dinamik karar verme gerektiren kısımlardan sorumlu olur. Bu yöntem, elde edilebilecek en iyi sonuçları elde etmek açısından hem istikrar sağlar hem de esneklik sunar.

Karmaşık Ajansif Sistemleri Değerlendirmek

Her makine öğrenimi projesinde olduğu gibi, iyi bir veri seti oluşturmak, başarı için temel unsurdur. Ajansif sistemler için yaklaşım benzerlik taşır ancak bazı önemli farklılıklar bulunmaktadır.

Geleneksel makine öğrenimi veri setlerinin aksine, ajansif sistemler, beklentilerin dahil olduğu ara adımları yakalamaktan faydalanır. Bu beklenen çıktılarla, ajanın karar verme sürecini analiz etmek için bir yol alım değerlendirmesi yapılabilir. Bu yaklaşım, akıllı sistemlerin karar verme sürecindeki çıkma noktalarını belirlemeye ve başarıyla ne kadar örtüştüğünü izlemeye yardımcı olur. Beklenmeyen araç kullanımını izlemek de kullanışlıdır; bu sayede ajanın planlama ve araç seçimini daha iyi değerlendirebiliriz.

Ajanik sistemlerin geleneksel makine öğrenimi uygulamalarından ayıran bir diğer özellik ise onların üretken doğasıdır. Bu, büyük veri setlerinin gerekliliğinin bulunmadığı anlamına gelir. Geliştirme sürecinin başlarında karmaşıklığı önlemek ve optimize etmemek işin esasını oluşturur. Bunun yerine, hızlı bir prototip geliştirmeye odaklanmak ve bunu kullanıcıların önüne koymak en etkili yoldur. İşte bu noktada, anlamlı veri toplama ve sistem türevimi başlar.

Güvenilir LLM Değerlendiricileri Seçmek

LLM-as-a-judge, LLM çıktılarının ve ajansif sistemlerin değerlendirilmesinin temel yöntemlerinden biri haline gelmiştir ve doğal dil çıktılarının değerlendirilmesine olanak tanır. Bu süreç, sistem çıktılarının bir dil modeline aktarılmasını ve belirli boyutları (örneğin, açıklık, doğruluk, alaka veya temellendirme) derecelendirmesini içerir.

Yeni bir LLM değerlendiricisini geliştirmeden önce, kalibrasyon için küçük bir insan etiketli örnek seti toplamak önemlidir. Bu örnekler kullanılarak LLM’in derecelendirme davranışı, insan beklentileri ile hizalanabilmektedir. LLM’lerin belirsiz durumlarda bile daha iyi sonuçlar sunabildiği ilk tercihlerdir. Bu nedenle, değerlendirici olarak onlara güvenmek için doğru model ve istemin uygun bir şekilde seçilmesi önemlidir.

Hizalanmadan sonra, LLM değerlendirmeleri, istem varyasyonlarını, model versiyonlarını veya yapısal değişiklikleri karşılaştırmanın kolay yollarını sunar. Bu, hızlı iterasyon yapmayı ve uzun vadeli kalite iyileştirmelerini destekler. Özellikle, Agent Intelligence araç kiti LLM-as-a-judge değerlendirmeleri (RAGAS) üzerinde yerleşik destek sağlar; bu, bu yöntemin geliştirme döngüsüne entegrasyonu sürecini basitleştirir.

Siber Güvenlikte Ajansif Gelecek

Ajansif yapay zekanın siber güvenlikte yapabileceklerinin neler olduğu konusunda, uyarı yönetimi ve zafiyet triage’ı sadece başlangıçtır. Bu örnek kullanım alanları, ajansif sistemlerin basit otomasyonun ötesine geçerek genellikle insan uzmanlığı gerektiren karmaşık, daha fazla bağlama bağlı görevleri üstlenebileceğini göstermektedir.

Ajansif sistemler olgunlaştıkça, analistlerin güvenilir yardımcıları hâline geleceğine inanıyoruz. Araştırmaları düzenleyecek, bağlantılar kuracak ve ağır yükleri kolaylıkla ele alacaklar. Bu temelin üzerine topluluğun neler inşa edeceğini görmek için sabırsızlanıyoruz ve yararlı etkili siber güvenlik kullanım alanlarınızı bekliyoruz.

NVIDIA Ajan Zeka araç kitlerini kullanarak, ajansif yapay zeka örneklerini görmek için build.nvidia.com adresini keşfedebilirsiniz. Zafiyet triage için AI Blueprint’i incelemek için interaktif demo veya dağıtım için araçlar ve referans kodlarına erişim sağlayabilirsiniz.

Uyarı triage kullanım alanı hakkında daha fazla bilgi edinmek ve bunu uygulamada görmek için, NVIDIA GTC 2025 oturumunu izleyebilirsiniz. Ajansif Mavi Yazılımlar ile Siber Güvenliği Dönüştürün konulu oturum on-demand olarak mevcut. Ayrıca, yaklaşan NVIDIA Ajan Araç Kiti Hackathon’na katılmak için kaydolabilirsiniz.